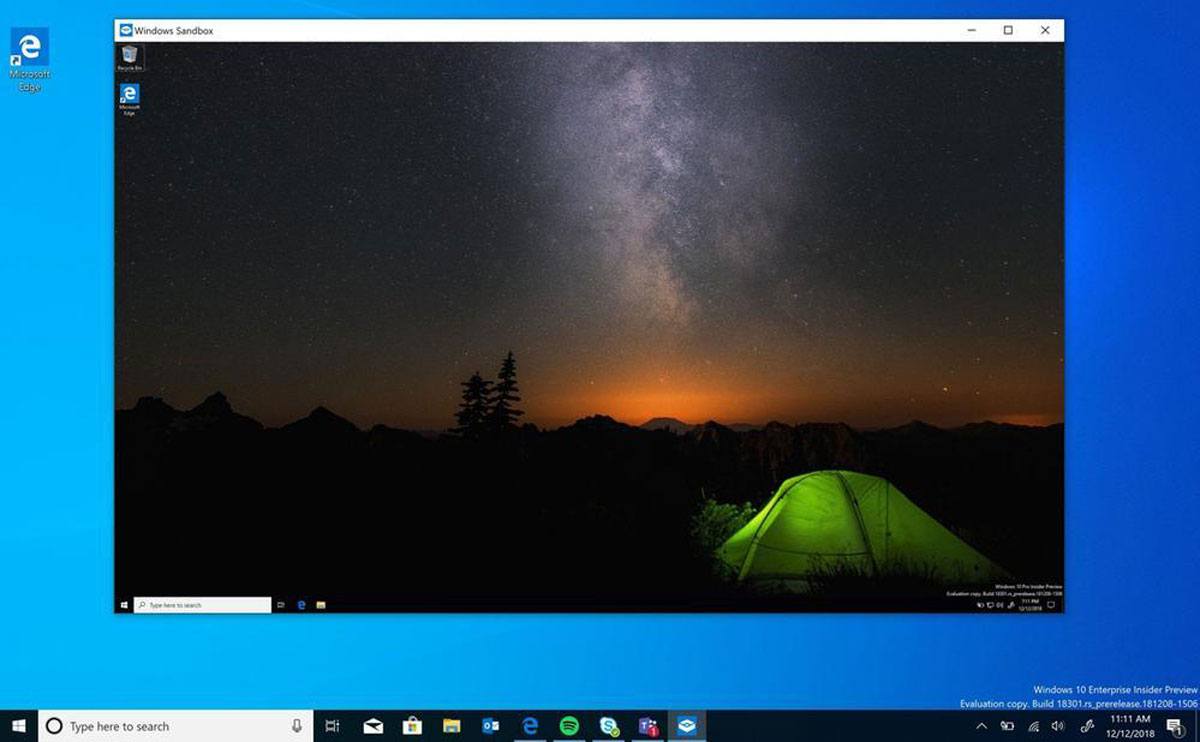

Vài tháng trước Microsoft đã bắt đầu tiết lộ một tính năng mới trên Windows 10 tên là InPrivate, cho phép tạo một máy ảo cấu hình thấp ngay trong hệ điều hành chính để chạy thử các ứng dụng không đáng tin cậy trong một môi trường hoàn toàn cách biệt. Bây giờ tính năng đó đã chính thức được phát hành ở bản cập nhật tiếp theo và được đổi tên thành Windows Sanbox với hàng loạt những công nghệ mới để máy ảo trở nên “thật hơn”, khai thác được phần cứng hiệu quả hơn và tất nhiên là bảo mật hơn.

Máy ảo hoạt động như thế nào?

Trên thực tế, Windows 10 đã sử dụng những máy ảo để tách biệt giữa các thành phần nhất định và đảm bảo sự ổn định của hệ điều hành chính. Các máy ảo này tùy theo tính chất nhiệm vụ mà sẽ được triển khai theo những cách khác nhau, thí dụ như các máy ảo chạy độc lập với OS để chứa các thành phần LSASS - nôm na là một hệ thống phụ nhưng cực kỳ quan trọng của Windows để xử lý mật khẩu băm, các khóa mã hóa và ticket Kerberos. Trong tình huống này, máy ảo sẽ giữ cho khu vực LSASS đợc an toàn, chống lại được các công cụ hack ngay cả khi hệ điều hành chính bị tấn công thì các dữ liệu tuyệt mật này vẫn được đảm bảo không xâm phạm.

Trong một cách triển khai khác, Microsoft cũng cho phép mở một số tabs của trình duyệt Edge trong một máy ảo con khi vào những trang web không đáng tin, từ đó tối thiểu hóa những rủi ro khi duyệt web. Tất nhiên, cách hoạt động của máy ảo cho Edge cũng khác với máy ảo chứa LSASS. Nó được thiết kế để ngăn chặn mọi tác nhân xấu trong máy ảo thoát ra bên ngoài để gây hại cho OS chính chứ không phải ngăn những thứ xấu đã nằm trong OS chui vào máy ảo.

Và cách hoạt động của Windows Sandbox cũng tương tự như máy ảo dành cho Edge. Tuy nhiên thay vì chỉ để chạy các tab trình duyệt thì Sanbox được thiết kế để chạy các ứng dụng đáng ngờ. Tất nhiên, việc chạy một ứng dụng trong máy ảo và sau đó tích hợp nó vào trong hệ điều hành chính không phải là điều mới mẻ, nhiều ứng dụng đã làm được điều đó trong Windows cả chục năm trước. Nhưng Windows Sanbox vẫn có thêm một số kỹ thuật mới để một mặt làm giảm mức độ ăn phần cứng của máy ảo, đồng thời tối đa hóa hiệu suất của phần mềm chạy trong máy ảo mà vẫn đảm bảo mục tiêu cốt lõi tính cô lập để ngăn chặn tác nhân xấu.

Máy ảo hoạt động như thế nào?

Trên thực tế, Windows 10 đã sử dụng những máy ảo để tách biệt giữa các thành phần nhất định và đảm bảo sự ổn định của hệ điều hành chính. Các máy ảo này tùy theo tính chất nhiệm vụ mà sẽ được triển khai theo những cách khác nhau, thí dụ như các máy ảo chạy độc lập với OS để chứa các thành phần LSASS - nôm na là một hệ thống phụ nhưng cực kỳ quan trọng của Windows để xử lý mật khẩu băm, các khóa mã hóa và ticket Kerberos. Trong tình huống này, máy ảo sẽ giữ cho khu vực LSASS đợc an toàn, chống lại được các công cụ hack ngay cả khi hệ điều hành chính bị tấn công thì các dữ liệu tuyệt mật này vẫn được đảm bảo không xâm phạm.

Trong một cách triển khai khác, Microsoft cũng cho phép mở một số tabs của trình duyệt Edge trong một máy ảo con khi vào những trang web không đáng tin, từ đó tối thiểu hóa những rủi ro khi duyệt web. Tất nhiên, cách hoạt động của máy ảo cho Edge cũng khác với máy ảo chứa LSASS. Nó được thiết kế để ngăn chặn mọi tác nhân xấu trong máy ảo thoát ra bên ngoài để gây hại cho OS chính chứ không phải ngăn những thứ xấu đã nằm trong OS chui vào máy ảo.

Và cách hoạt động của Windows Sandbox cũng tương tự như máy ảo dành cho Edge. Tuy nhiên thay vì chỉ để chạy các tab trình duyệt thì Sanbox được thiết kế để chạy các ứng dụng đáng ngờ. Tất nhiên, việc chạy một ứng dụng trong máy ảo và sau đó tích hợp nó vào trong hệ điều hành chính không phải là điều mới mẻ, nhiều ứng dụng đã làm được điều đó trong Windows cả chục năm trước. Nhưng Windows Sanbox vẫn có thêm một số kỹ thuật mới để một mặt làm giảm mức độ ăn phần cứng của máy ảo, đồng thời tối đa hóa hiệu suất của phần mềm chạy trong máy ảo mà vẫn đảm bảo mục tiêu cốt lõi tính cô lập để ngăn chặn tác nhân xấu.

Máy ảo Windows Sandbox có gì khác?

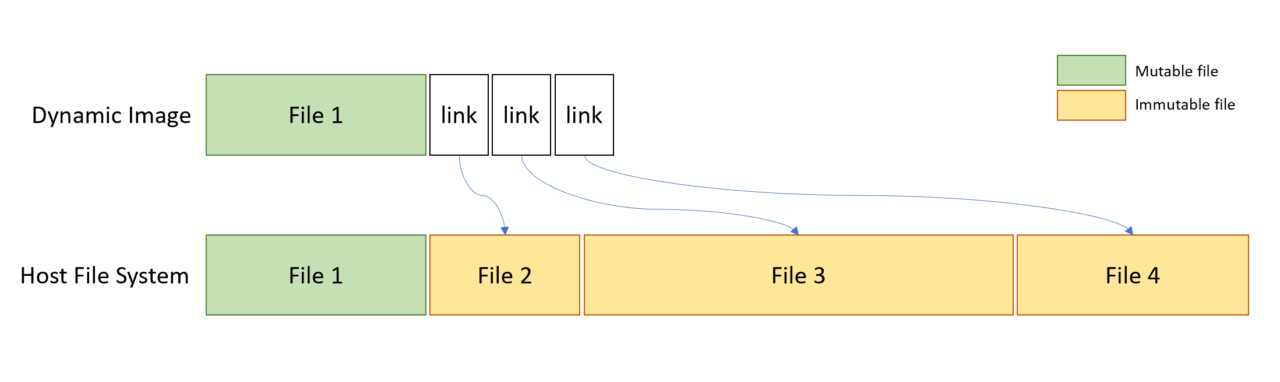

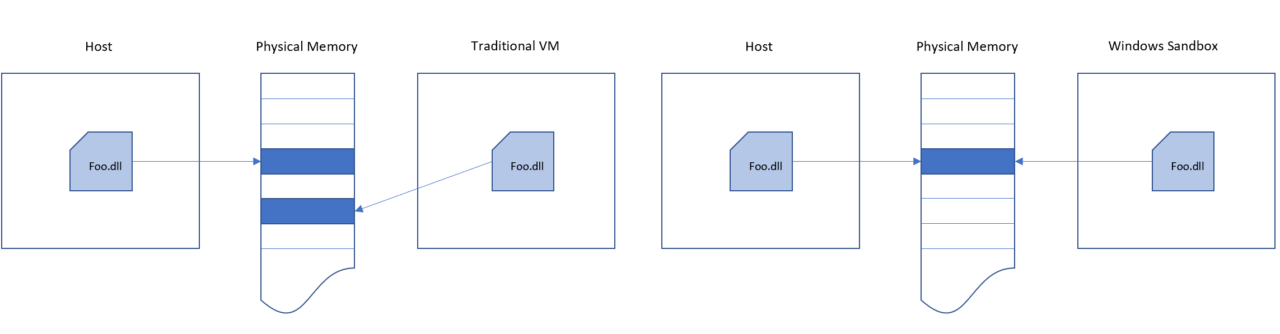

Thường thì các máy ảo trước đây sẽ có một hệ điều hành độc lập được cài sẵn và lưu trên một ổ đĩa ảo. Hệ điều hành này cần phải được cập nhật và bảo trì một cách độc lập với hệ điều hành chính. Windows Sanbox cũng sẽ cùng một ổ đĩa ảo nhưng điểm khác là nó sẽ xài chung nhiều tập tin hệ thống của hệ điều hành chủ để hoạt động. OS trên Sanbox chỉ chứa một lượng nhỏ dữ liệu có thể thay đổi, còn phần còn lại sẽ liên tục tham chiếu và tuân theo những thành phần bất biến của OS chủ là Windows mà chúng ta dùng. Nói cách khác, nỏ sẽ luôn chạy cùng một phiên bản Windows với Windows chính, khi Windows chính có cập nhật hay vá lỗi thì OS trong Sanbox cũng sẽ được vá lỗi, cập nhật. Tương tự như cách làm này, bộ nhớ cũng sẽ được dùng chung giữa OS của Sanbox và OS chính. Các thư viện và lệnh thực thi chạy trong OS của máy ảo sẽ dùng chung bộ nhớ vật lý với các thư viện và lệnh thực thi chạy trong hệ điều hành gốc.

Thêm một điểm khác của Sanbox. Các máy ảo thông thường chạy một OS hoàn chỉnh, bao gồm cả scheduler nhằm giảm thiểu thời gian xử lý giữa toàn bộ các luồng và nhân đang chạy. Trên các máy ảo này thông thường, scheduler thường không rõ ràng, hệ điều hành chủ chỉ biết rằng đang có một OS khác đang chạy trong nó, tuy nhiên không biết được chính xác OS lạ này đang khai thác những nhân xử lý và luồng tác vụ nào. Đối với Windows Sanbox, tất cả những nhân và những luồng xử lý đều được khai báo một cách rõ ràng với scheduler của OS chủ và sẽ được điều phối chạy các tác vụ giống như một tác vụ ngoài OS chủ. Từ đó, nếu các luồng chạy trong Sandbox có mức độ ưu tiên thấp thì các luồng có mức độ ưu tiên cao hơn chạy bên ngoài OS chủ sẽ được cho chạy, kết quả là máy chủ vẫn đảm bảo tốc độ chạy nhanh hơn, lúc này máy ảo Sanbox sẽ được đối xử như một ứng dụng bình thường của OS chủ.

Về mặt đồ họa, những card nào có driver WDDM 2.5 sẽ có khả năng cung cấp khả năng xử lý những phần đồ họa của các phần mềm chạy trong Sandbox. Đối với các card có driver cũ hơn, Sanbox sẽ chạy những phần mềm giả lập đồ họa giống như những máy ảo thông thường khác.

Tựu chung lại, Windows Sandbox sẽ tạo ra một hệ thống kết hợp giữa những yếu tố của máy ảo và một hộp chứa. Ranh giới về bảo mật giữa sandbox và OS chủ sẽ được đảm nhiệm bởi phần cứng. Nói cách khác, một máy ảo chạy trong Sandbox sẽ có phần cứng mà nó chạy giống như một máy thật hơn. Đồng thời, các tập tin dùng chung trên ổ cứng lẫn trên bộ nhớ tạm của máy ảo sẽ chạy trong môi trường OS với phiên bản giống như máy thật.

Một vấn đề cần lưu ý là ở hiện tại, máy ảo Sandbox chỉ chạy một lần và mọi thiết lập sẽ bị xóa sau mỗi lần chạy, không lưu lại giống như là máy ảo chạy các tab Egde. Microsoft sau đó đã cập nhật thêm tính năng chuyển tập tin từ máy ảo sang máy chính để lưu trữ một cách liên tục giữa các phiên làm việc. Hy vọng rằng điều tương tự cũng sẽ được cập nhật cho các máy ảo Sandbox. Cuối cùng, Windows Sandbox sẽ được phát hành sẵn trong phiên bản Insider của Windows 10 Pro và Enterprise từ bản 18305. Cùng chờ và trải nghiệm nha anh em.

Quảng cáo

Dưới đây là phần cứng cần có để sử dụng chức năng Windows Sandbox trên máy chạy Windows 10:

- Windows 10 Pro hoặc Enterprise build 18305 hoặc mới hơn

- Kiến trúc AMD64

- BIOS có khả năng kích hoạt ảo hóa

- Tối thiểu 4GB RAM (đề nghị 8GB)

- Tối thiểu 1GB trống trong ổ cứng (đề nghị SSD)

- Tối thiểu 2 nhân CPU (đề nghị 4 nhân hỗ trợ siêu phân luồng)