Một tòa án liên ban đã ra lệnh cho Apple hợp tác với FBI để mở khóa iPhone của một trong những kẻ xả súng ở thành phố San Bernardino, California hồi tháng 12. Phía Apple thì nói rằng họ không làm theo và cho hay FBI đang yêu cầu công ty tạo ra một backdoor trên iPhone. Vậy việc "cắm backdoor" này có thể diễn ra hay không? Tại sao FBI không mò password theo kiểu thủ công mà phải nhờ tới Apple? Và nếu có backdoor trên iPhone thì điều gì có thể xảy ra? Chúng ta hãy tạm gác các câu hỏi về pháp lý và đạo đức để nói về mặt kĩ thuật.

Cơ chế tự xóa dữ liệu của iPhone

Đầu tiên nói một chút về thông tin bên lề: một chiếc iPhone 5c của Syed Farook, một trong số những tay súng ở vụ San Bernardino, đã được FBI tìm thấy. Thiết bị này đang chạy iOS 9 và nó bị khóa passcode. FBI tin rằng chiếc điện thoại chứa các thông tin có thể giúp cho quá trình điều tra. Mặc dù Apple đã giao những dữ liệu mà hãng sở hữu liên quan đến tài khoản của Farook cho FBI nhưng vấn đề lớn đó là cơ quan có thẩm quyền vẫn không thể unlock điện thoại để vào bên trong xem chi tiết.

Hơn thế nữa, các tính năng bảo mật có trong iOS 9 đã ngăn không cho FBI thử nghiệm việc mò thủ công passcode vì sau một số lần thử không thành công, điện thoại sẽ tự vô hiệu hóa. Cụ thể, sau 6 lần không đúng passcode, iPhone sẽ hiển thị thông báo "iPhone đã bị vô hiệu hóa" và bạn sẽ phải chờ 1 phút sau mới thử lại được. Còn sau nhiều lần thử nữa mà vẫn chưa đúng, iPhone cũng hiện thông báo "iPhone đã bị vô hiệu hóa" nhưng lần này kèm theo chữ "Kết nối với iTunes". Lúc này, iPhone của bạn xem như đã tắt hoàn toàn bạn không còn được phép thử nhập passcode thêm lần nào nữa. Bạn sẽ cần phải kết nối iPhone vào lại cái máy tính mà bạn đã từng dùng để sync dữ liệu và tiến hành restore. Lúc này dữ liệu sẽ bị mất, máy trả về trạng thái như khi mới mua.

Chưa hết, khi thiết lập passcode, iPhone cũng có tùy chọn tự xóa hết dữ liệu sau 10 lần thử thất bại. Lúc này tất cả dữ liệu sẽ bị xóa hết, xóa sạch sành sanh. Để lấy lại dữ liệu này chỉ có cách khôi phục từ bản backup trước đó trên iTunes hoặc iCloud. Trong trường hợp của Farook, có vẻ như hắn ta đã khôn ngoan không backup dữ liệu ra bất kì chỗ nào.

Cơ chế tự xóa dữ liệu của iPhone

Đầu tiên nói một chút về thông tin bên lề: một chiếc iPhone 5c của Syed Farook, một trong số những tay súng ở vụ San Bernardino, đã được FBI tìm thấy. Thiết bị này đang chạy iOS 9 và nó bị khóa passcode. FBI tin rằng chiếc điện thoại chứa các thông tin có thể giúp cho quá trình điều tra. Mặc dù Apple đã giao những dữ liệu mà hãng sở hữu liên quan đến tài khoản của Farook cho FBI nhưng vấn đề lớn đó là cơ quan có thẩm quyền vẫn không thể unlock điện thoại để vào bên trong xem chi tiết.

Hơn thế nữa, các tính năng bảo mật có trong iOS 9 đã ngăn không cho FBI thử nghiệm việc mò thủ công passcode vì sau một số lần thử không thành công, điện thoại sẽ tự vô hiệu hóa. Cụ thể, sau 6 lần không đúng passcode, iPhone sẽ hiển thị thông báo "iPhone đã bị vô hiệu hóa" và bạn sẽ phải chờ 1 phút sau mới thử lại được. Còn sau nhiều lần thử nữa mà vẫn chưa đúng, iPhone cũng hiện thông báo "iPhone đã bị vô hiệu hóa" nhưng lần này kèm theo chữ "Kết nối với iTunes". Lúc này, iPhone của bạn xem như đã tắt hoàn toàn bạn không còn được phép thử nhập passcode thêm lần nào nữa. Bạn sẽ cần phải kết nối iPhone vào lại cái máy tính mà bạn đã từng dùng để sync dữ liệu và tiến hành restore. Lúc này dữ liệu sẽ bị mất, máy trả về trạng thái như khi mới mua.

Chưa hết, khi thiết lập passcode, iPhone cũng có tùy chọn tự xóa hết dữ liệu sau 10 lần thử thất bại. Lúc này tất cả dữ liệu sẽ bị xóa hết, xóa sạch sành sanh. Để lấy lại dữ liệu này chỉ có cách khôi phục từ bản backup trước đó trên iTunes hoặc iCloud. Trong trường hợp của Farook, có vẻ như hắn ta đã khôn ngoan không backup dữ liệu ra bất kì chỗ nào.

Cách duy nhất để truy cập vào điện thoại của Farook hiện tại là nhập đúng passcode mà người này đã thiết lập. Hẳn là hắn không khai ra mã cho FBI rồi, thế nên họ mới phải đi nhờ Apple trợ giúp.

Brute force - "mò" passcode với hàng nghìn, hàng triệu phép thử

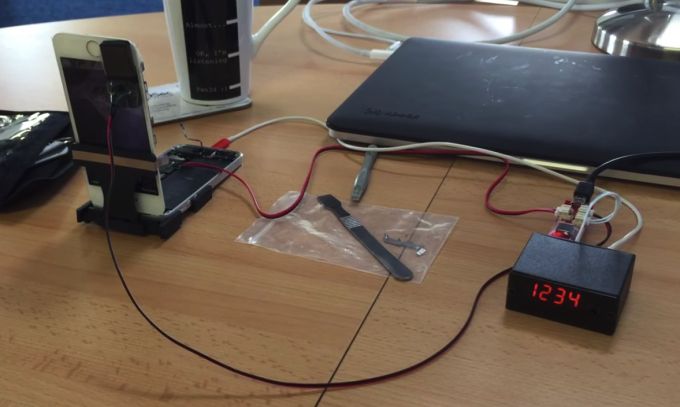

Ở những đời iPhone cũ hơn và phiên bản iOS trước đây, người ta đã có thể vượt qua được chế độ tự xóa dữ liệu khi nhập passcode sai. Cũng có những công cụ điều tra chuyên biệt thường được dùng bởi lực lành hành pháp để thử nghiệm nhập mật mã liên tục, hết mã này đến mã khác, với hi vọng "mò" ra được passcode đúng. Kiểu "tấn công" như thế này được giới bảo mật gọi là "brute force attack". Cùng kiểu tấn công như vậy đã được sử dụng để hack các tài khoản online, và nếu mật khẩu của bạn quá đơn giản thì sẽ dễ bị đoán ra hơn, như vậy thì tài khoản dễ bị hack hơn. Có lý do cả khi mà các dịch vụ online lúc nào cũng đòi bạn phải nhập pasword phức tạp, có số có kí tự có chữ hoa này nọ.

Sau khi iOS 7 ra đời năm 2013, Apple đã thay đổi cách mà hệ thống unlock hoạt động. Vẫn có những công cụ điều tra được cho là giúp mò ra mật khẩu nhưng chúng chỉ chạy với iOS 8.4 mà thôi, chưa hoạt động với iOS 9. Thế nên, FBI vẫn chưa thể áp dụng những công cụ dạng này với thiết bị của Farook.

Một thiết bị dò passcode iPhone

Chiếc iPhone 5c của Farook được quản lý bởi Sở Y tế hạt San Bernardino, tức đây là một cái điện thoại công việc. Tuy nhên, nó không được áp dụng thêm biện pháp quản lý nào cho phép quản trị viên của cơ quan xóa bỏ hay reset lại passcode do người dùng thiết lập.

Từ góc nhìn của lực lượng chức năng, cách duy nhất để unlock chiếc iPhone này khi không có passcode đúng trong tay đó là Apple cần phải tạo ra một phần mềm đặc biệt. Phần mềm này sẽ chạy tấn công brute force vào iPhone mà không lo ngại về chuyện dữ liệu bị xóa mất, cũng không bị chậm như khi thủ thủ công bằng tay.

Quảng cáo

Yêu cầu của FBI và tính khả thi

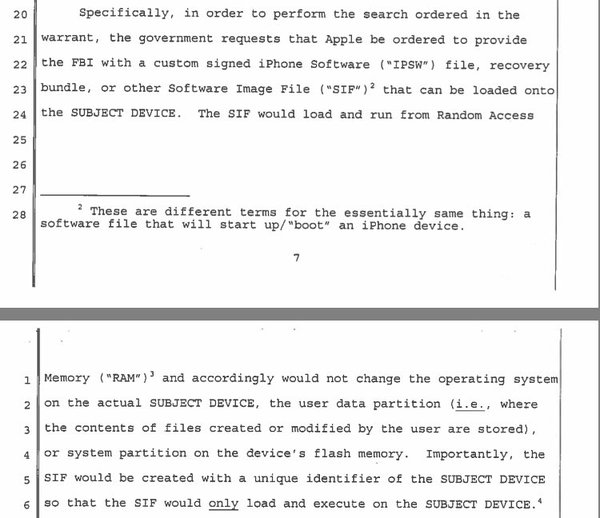

Dan Guido, CEO của Trail of Bits, một công ty công nghệ tại New York, đã viết một bài blog mô tả về những gì mà FBI đang yêu cầu. Cụ thể, FBI muốn đảm bảo họ có thể thực hiện vô hạn số lần đoán passcode theo cách nhanh nhất có thể, không phải là nhập 1 code 1 lần trong cả chục năm kế tiếp. Và theo như mô tả của Apple thì FBI yêu cầu Apple tạo ra một phiên bản iOS đặc biệt chỉ chạy trên những chiếc iPhone mà họ thu hồi được từ những vụ án. Phiên bản iOS này, tạm gọi vui là FBiOS, sẽ không có các khoản thời gian bắt buộc chờ đợi khi nhập sai passcode, sẽ không tự xóa dữ liệu, và sẽ cho phép FBI kết nối với một cái máy tính hay một thiết bị nào đó bên ngoài để chạy brute force. FBI sẽ gửi chiếc iPhone đó cho Apple nhằm đảm bảo phiên bản iOS đặc biệt này sẽ không bao giờ được phát tán ra bên ngoài trụ sở Apple.

Như nhiều anh em từng jailbreak máy cũng biết, firmware cho iPhone có thể được cài thông qua chế độ DFU (Device Firmware Upgrade). Khi iPhone đã vào DFU, nó sẽ chấp nhận việc chạy firmware thông qua cáp USB nối với máy tính. Trước khi firmware được cài đặt, thiết bị sẽ kiểm tra xem liệu firmware đó có đúng là do Apple phát hành hay không bằng cách chạy các bài test về chữ kí số. Quá trình kiểm tra chữ kí số này cũng là lý do vì sao FBI không thể tự cài firmware của riêng họ vào iPhone vì đơn giản là FBI không có một chìa khóa (secret key) mà Apple dùng để kí xác thực cho firmware. Chìa này chỉ có một mình Apple có mà thôi.

Jonathan Zdziarski, một chuyên gia bảo mật, người từng viết một cuốn sách về việc giám định iPhone, cũng nghĩ rằng Apple hoàn toàn có thể làm điều mà FBI yêu cầu, ít nhất là về mặt kĩ thuật. Ông nói: "Apple có khả năng kí firmware cho tất cả mọi thiết bị của họ, và là nơi duy nhất trên thế giới có thể chạy firmware tùy biến mà không cần khai thác lỗ hổng hay lỗi gì của thiết bị." Ngoài ra, firmware còn có thể chạy ở dạng "RAM disk", cũng giống như cách mà bạn boot máy tính từ ổ USB vậy, chỉ khác là giờ nó sẽ chạy từ RAM của iPhone. Chỉ cần đưa máy về chế độ DFU và boot firmware lên là được, không cần phải thay thế hoàn toàn firmware đang có trên máy nên về cơ bản là không bị mất dữ liệu quan trọng bên trong. Đây cũng là cách mà FBI muốn Apple thực hiện.

Vì những thông tin bảo mật dạng này không được công bố rộng rãi nên chúng ta không thể khẳng định 100% nhưng có vẻ như cách chạy firmware tùy biến như thế này chỉ áp dụng với iPhone 5c trở xuống. Những chiếc iPhone 5s trở lên đều được trang bị cảm biến vân tay Touch ID, và đi kèm theo Touch ID là một thứ mang tên Secure Enclave. Đây là nơi chứa dữ liệu xác thực vân tay và cũng là nơi chứa luôn passcode khóa máy, thậm chí cơ chế trì hoãn việc nhập passcode cũng nằm ở đây. Secure Enclave lại là một phần của con chip Apple A7 / A8 / A9 nên việc can thiệp và vượt mặt sẽ khó hơn nhiều, ngay cả khi cài lại firmware iOS đã chỉnh sửa.

Quảng cáo

Trong khi đó, iPhone 5c và những máy cũ hơn không được trang bị Secure Enclave, thế nên hầu hết các biện pháp bảo mật cho passcode chỉ được thực hiện bằng phần mềm. Lúc này, việc chạy firmware update sẽ xóa bỏ đi những biện pháp đã được Apple triển khai cho iOS.

![[IMG]](https://tinhte.cdnforo.com/store/2016/02/3609172_image.jpeg)

Ngoài ra, cảm biến Touch ID cũng chỉ được ghép đôi với đúng một phần cứng, một bo mạch duy nhất. Nó cũng là nguyên nhân gây ra lỗi Error 53 mà rất nhiều người đã than phiền và thậm chí là chê bai Apple. Theo Zdziarski, việc tạo ra firmware để xử lý vấn đề pair của Touch ID sẽ rất khó khăn, có thể là firmware sẽ chỉ hoạt động trên đúng 1 cái điện thoại đó mà thôi. Muốn chạy cho điện thoại khác thì phải viết lại.

Nhưng đây cũng chỉ là về mặt lý thuyết. Apple vẫn có thể bằng cách nào đó tạo ra một firmware với khả năng vô hiệu hóa một phần của hệ thống và tắt đi những tính năng bảo mật của Secure Enclave. Tất nhiên khi đó việc thiết kế, xây dựng firmware sẽ khó khăn hơn nhưng ai mà biết được, bởi trên đời không có gì là không thể. Theo Zdziarski thì cơ chế phát hiện nhập passcode "có thể phụ thuộc vào đồng hồ của hệ thống, nên có khả năng nó bị thay đổi bởi phần mềm". Ngoài ra, "nếu các đoạn mã trong Secure Enclave có thể được cập nhật để xóa bỏ các khoản chờ (mà không xóa mất các dữ liệu khác" thì brute force attack cũng có khả năng được tiến hành.

Liệu yêu cầu của FBI chỉ giới hạn cho 1 cái điện thoại?

Tài liệu của FBI và tòa án ghi rằng họ chỉ yêu cầu Apple trợ giúp với đúng một cái điện thoại và trong đúng trường hợp này mà thôi. Một phần của việc đó là vì custom firmware mà Apple được yêu cầu làm sẽ chỉ hoạt động với phần mềm trên chiếc iPhone 5c của Syed Farook.

Nhưng các chuyên gia bảo mật chỉ ra rằng việc tạo ra loại firmware như thế này hoàn toàn có thể diễn ra nhiều lần. Thứ duy nhất giới hạn custom firmware vào một chiếc iPhone 5c chính là mã UDID, và Apple có thể thay đổi UDID trong lúc xây dựng firmware để cài vào một chiếc điện thoại khác. Nói cách khác, FBI chỉ yêu cầu làm firmware cho đúng 1 máy nhưng nó hoàn toàn có thể áp dụng cho nhiều máy khác.

Xét theo hệ thống luật mà Mỹ đang sử dụng, một khi Apple đồng ý làm custom firmware dù chỉ một lần theo lệnh của tòa thì nó sẽ biến thành một án lệ được ghi chép lại trong những tài liệu pháp luật. Các chuyên gia bảo mật lo ngại án lệ này có thể được tòa tiếp tục sử dụng để buộc Apple unlock những cái điện thoại khác trong tương lai.

Bạn cũng nên biết rằng đây không phải là lần đầu tiên Apple từ chối yêu cầu của cơ quan chức năng về việc unlock iPhone thu giữ từ các vụ án. Trước đây có một vụ khác đã diễn ra ở New York, các công tố viên đã yêu cầu Apple unlock một chiếc điện thoại và cũng như vụ San Bernardino, Apple đã lắc đầu nói không. Tuy nhiên, vụ ở New York khác với vụ ở San Bernardino ở điểm thiết bị được nghi phạm sử dụng đang chạy iOS 7, tức là đã có nhiều công cụ khác để mở khóa mà không cần tới Apple.

Nhưng một số báo cáo khác, trong đó có cả lời của công tố viên vụ New York, thì lại nói rằng Apple đã từng giúp các cơ quan chính phủ unlock iPhone 70 lần kể từ năm 2008. Một số nguồn tin của trang Mashable cũng xác nhận điều này, rằng Apple đã từng mở khóa một số thiết bị theo lệnh của tòa. Tất nhiên, mọi thứ liên quan đến pháp luật sẽ cần phải đánh giá kĩ càng trong tường vụ án một, từng lệnh một chứ không thể áp dụng chung cho tất cả.

Nói tóm lại, Apple cho biết họ đang cố gắng hết mình để bảo vệ lợi ích khách hàng và công ty đang "thách thức" lệnh của tòa trong việc cài backdoor vào iPhone. Tính đến thời điểm hiện tại lệnh của tòa vẫn chưa được Apple thực hiện. Hãy cùng theo dõi tiếp diễn biến của vụ việc này bởi nó có thể dẫn đến những thay đổi lớn liên quan đến chức năng mã hóa và passcode của các smartphone sắp bán ra trong tương lai, nhất là khi có sự can thiệp của hệ thống pháp luật.