Phần 1: Internet không được xây dựng để bảo mật trước chính người dùng của mình

- Internet được phát triển từ một hệ thống mạng dùng để kết nối các đại học, viện nghiên cứu với nhau, cũng như để giúp Mỹ có hạ tầng liên lạc trong bối cảnh chiến tranh hạt nhân

- Người dùng ban đầu chỉ là những kĩ sư, nhà khoa học, những người không có mục đích xấu trong việc lạm dụng mạng

- Lúc đó nguy cơ tấn công qua mạng chưa rõ ràng

- Chính vì thế người ta không nghĩ nhiều về việc bảo mật cho Internet, đặc biệt là những nguy cơ đến từ chính những người dùng Internet chứ không phải tác nhân bên ngoài.

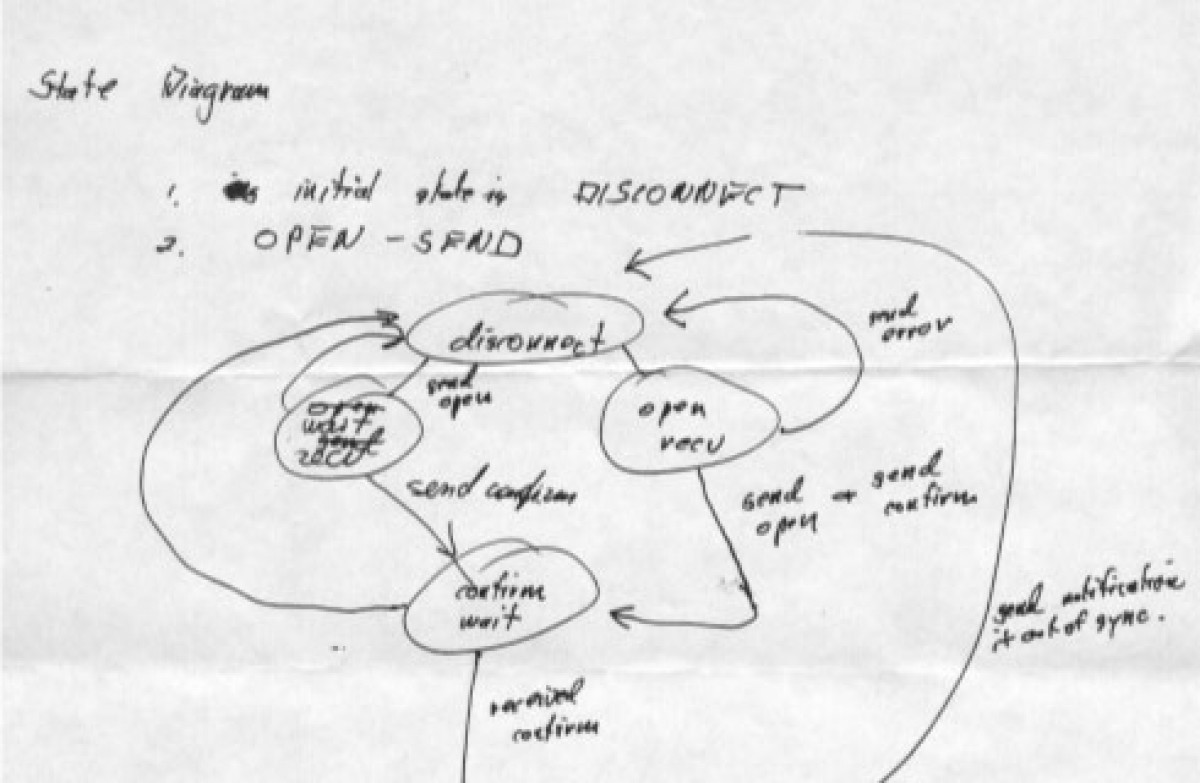

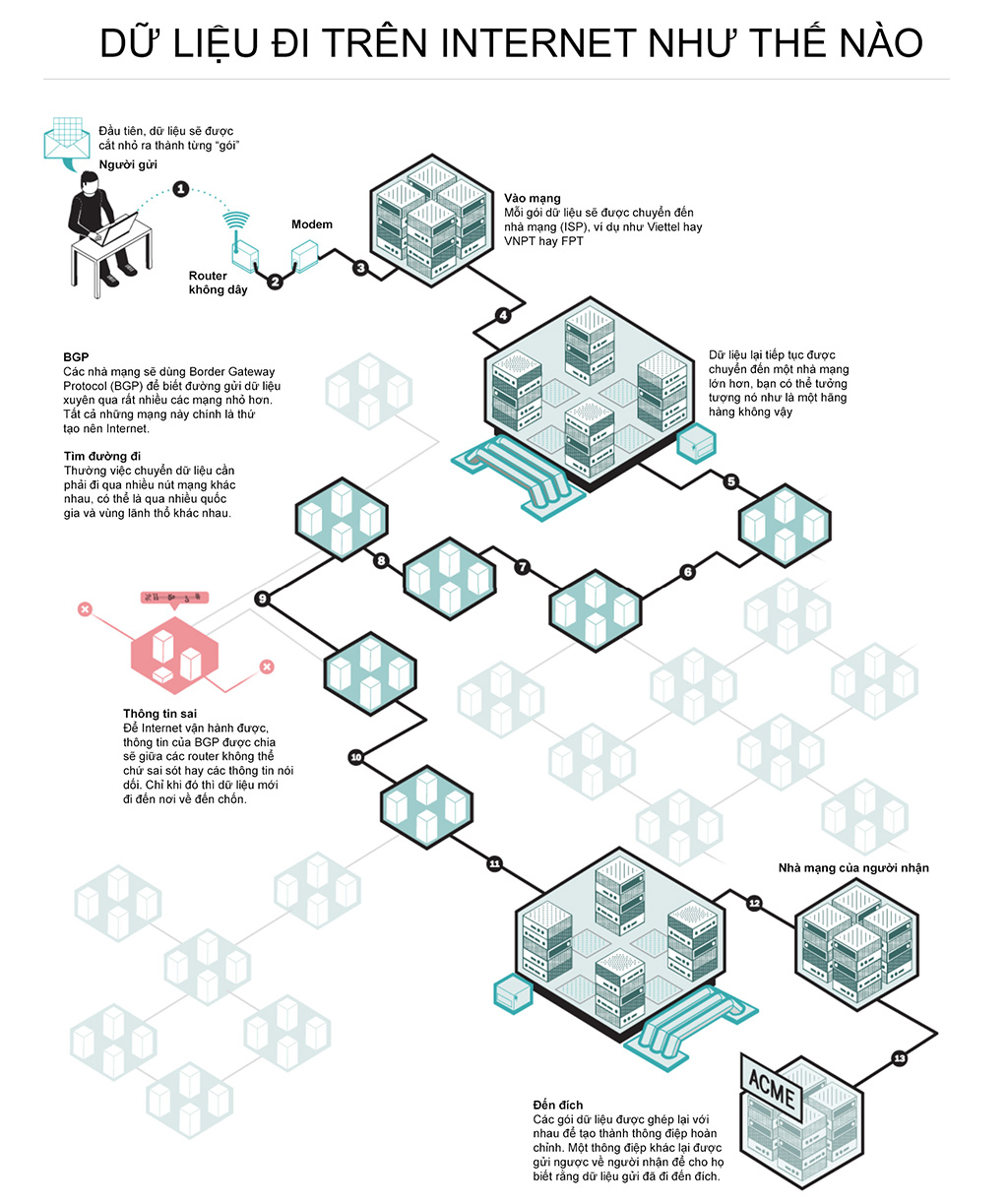

- Giải pháp đó mang tên BGP - cách thức để các router biết được cần phải gửi dữ liệu theo đường nào để đến được đích

- BGP do 2 kĩ sư phát minh ra trong giờ ăn trưa, thế nên họ dùng 3 tờ khăn ăn để phác họa ý tưởng của mình

- BGP đáng ra chỉ là một giải pháp ngắn hạn, nhưng nó vẫn còn được dùng đến tận bây giờ

- BGP bị cấu hình sai đã dẫn đến một số sự cố đáng tiếc: lưu lượng YouTube bị hướng về Pakistan năm 2008, dữ liệu của quân đội Mỹ đi qua Trung Quốc trong vòng 16 phút hồi năm 2010, thông tin hạt nhân của Anh đi qua Ukraine

- BGP đang dần được thay thế và tích hợp khả năng mã hóa nhưng tốc độ áp dụng của các nhà mạng vẫn còn rất chậm chạp

- Một nhóm hacker tên L0pht từng cảnh báo quốc hội Mỹ về sự mất an toàn của Internet

- Nhưng không có hành động cụ thể nào được đưa ra

- L0pht thường họp nhau trong một căn gác xếp ở Boston, nơi được xem là thiên đường của những gã mê công nghệ

- L0pht đã phát hiện ra nhiều lỗ hổng bảo mật nghiêm trọng trong các phần mềm được dùng phổ biến, nhất là các phần mềm về Internet