167 bình luận

Chia sẻ

Bài nổi bật

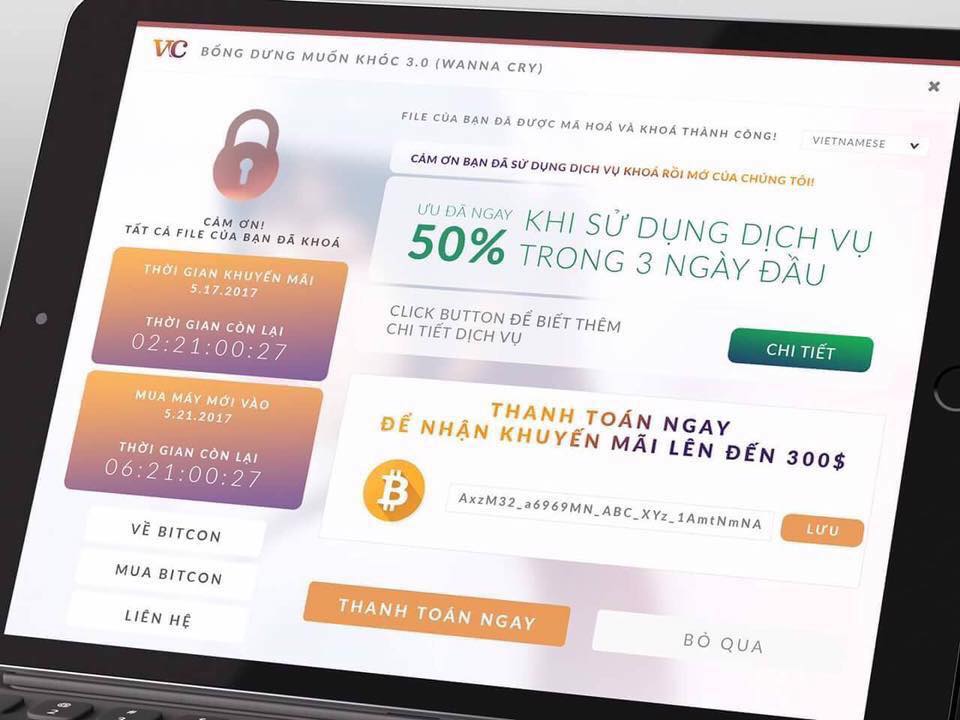

cho mình hỏi nếu quán nét có 1 máy trạm tải cái virus này về cài đặt thì liệu cả dàn máy và máy chủ có bị dính không vậy

Bài dài nên mình tổng hợp lại mấy ý để anh em dễ thực hiện:

- Con ransomware này lây lan qua mạng nội bộ theo giao thức SMB1 nên làm mấy động tác ngắt SMB1 bằng cách mở Add/Remove Programm -> Turn Windows Features on or off -> bỏ chọn mục SMB 1.0/CIFS File Sharing Support -> khởi động lại máy;

- Nên nhớ cách trên chỉ có tác dụng đối với việc ngăn chặn nó lây vào máy tính của mình qua mạng LAN, còn nếu nó lây qua cách khác thì vẫn bị như thường;

- Đối với ai chưa dính:

++ Ngay lập tức sao lưu dữ liệu quan trọng ra nơi an toàn

++ Vì đây là sâu mã hóa, nên tùy thuộc vào số lượng dữ liệu và cấu hình máy, nó cần thời gian tương đối để mã hóa và trong quá trình đó sẽ thường ngốn tài nguyên CPU của máy rất nhiều -> có dấu hiệu máy chạy quá tải khi không làm gì thì cần phải tắt nóng ngay;

++ Sau khi tắt máy, dùng một USB chạy Live Linux như Ubuntu để khởi động máy và sao lưu lại dữ liệu và diệt virus toàn bộ ổ cứng. Việc dùng Live Linux có lợi hơn Live Windows đó là nó cho phép truy cập toàn bộ tất cả thư mục trong ổ chứa Windows mà không bị lỗi Permission denied;

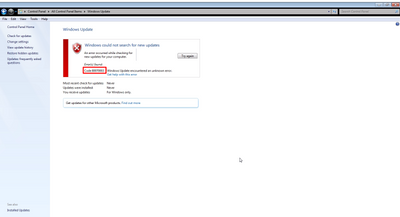

++ Cập nhật bản vá dành riêng cho hệ điều hành của mình đang dùng về em sâu này.

- Với ai đã dính và nếu dữ liệu quan trọng thì nên cắn răng trả tiền sớm mà lấy key giải mã, hacker không đùa đâu và không có cách nào gọi là khôi phục ở đây cả.

- Con ransomware này lây lan qua mạng nội bộ theo giao thức SMB1 nên làm mấy động tác ngắt SMB1 bằng cách mở Add/Remove Programm -> Turn Windows Features on or off -> bỏ chọn mục SMB 1.0/CIFS File Sharing Support -> khởi động lại máy;

- Nên nhớ cách trên chỉ có tác dụng đối với việc ngăn chặn nó lây vào máy tính của mình qua mạng LAN, còn nếu nó lây qua cách khác thì vẫn bị như thường;

- Đối với ai chưa dính:

++ Ngay lập tức sao lưu dữ liệu quan trọng ra nơi an toàn

++ Vì đây là sâu mã hóa, nên tùy thuộc vào số lượng dữ liệu và cấu hình máy, nó cần thời gian tương đối để mã hóa và trong quá trình đó sẽ thường ngốn tài nguyên CPU của máy rất nhiều -> có dấu hiệu máy chạy quá tải khi không làm gì thì cần phải tắt nóng ngay;

++ Sau khi tắt máy, dùng một USB chạy Live Linux như Ubuntu để khởi động máy và sao lưu lại dữ liệu và diệt virus toàn bộ ổ cứng. Việc dùng Live Linux có lợi hơn Live Windows đó là nó cho phép truy cập toàn bộ tất cả thư mục trong ổ chứa Windows mà không bị lỗi Permission denied;

++ Cập nhật bản vá dành riêng cho hệ điều hành của mình đang dùng về em sâu này.

- Với ai đã dính và nếu dữ liệu quan trọng thì nên cắn răng trả tiền sớm mà lấy key giải mã, hacker không đùa đâu và không có cách nào gọi là khôi phục ở đây cả.

Bây giờ mới thấy giá trị máy Mac nhá. hehe

Cũng thấy lo lo. Win 10 có bị dính không các bác. Trước chạy win 10 hay bị lỗi ổ cứng 100% 😔 nên xuống 7

May quá mình dùng Mac.

Mình có 1 thắc mắc: muốn biết chủ phát tán con wannacry sao không điều tra 'người' sở hữu địa chỉ bitcoil đòi tiền chuộc?

Bài mới

- Chịu trách nhiệm nội dung: Trần Mạnh Hiệp

- © 2024 Công ty Cổ phần MXH Tinh Tế

- Địa chỉ: Số 70 Bà Huyện Thanh Quan, P. Võ Thị Sáu, Quận 3, TPHCM

- Số điện thoại: 02822460095

- MST: 0313255119

- Giấy phép thiết lập MXH số 11/GP-BTTTT, Ký ngày: 08/01/2019