Nhiều người cho rằng máy tính Mac gần như "miễn nhiễm" với malware, virus hay worm nhưng một nhóm hacker sẽ chứng minh điều ngược lại rằng Mac cũng dễ bị tấn công không kém Windows. Tại hội nghị bảo mật Black Hat và Def Con sắp tới, họ sẽ giới thiệu 2 hình thức tấn công firmware trên máy Mac, 1 phương pháp dùng thiết bị ngoại vi như adapter Thunderbolt Ethernet để lây nhiễm vật lý 1 phương pháp lây nhiễm từ xa. Nguy hiểm hơn, cả 2 phương pháp đều can thiệp sâu đến firmware, bạn có xóa sạch ổ cứng, cài lại hệ điều hành vẫn không hết.

Nhóm hacker LegbaCore gồm Corey Kallenberg, Xeno Kovah và Trammell Hudson đã tạo ra một loại firmworm có tên Thunderstrike 2 - tên gọi này bắt nguồn từ việc firmworm được lây nhiễm từ các thiết bị ngoại vi dùng giao tiếp Thunderbolt 2 và sở hữu một bộ nhớ ROM riêng.

Phần lớn malware tác động đến hệ điều hành máy tính nằm trên ổ cứng nhưng Thunderstrike 2 tấn công trực tiếp vào firmware của mọi chiếc máy Mac. Nhóm hacker cho biết: "Mặc dù đã có nhiều cuộc tấn công nhằm vào firmware của Mac nhưng không giống như firmware PC, tất cả các cuộc tấn công đều cần đến sự hiện diện vật lý để thực hiện. Tuy nhiên, buổi họp sắp tới tại sự kiện Black Hat sẽ cung cấp những bằng chứng kết luận rằng máy tính Mac trên thực tế vẫn có thể bị tấn công bởi các hình thức tấn công firmware bằng phần mềm tương tự như PC."

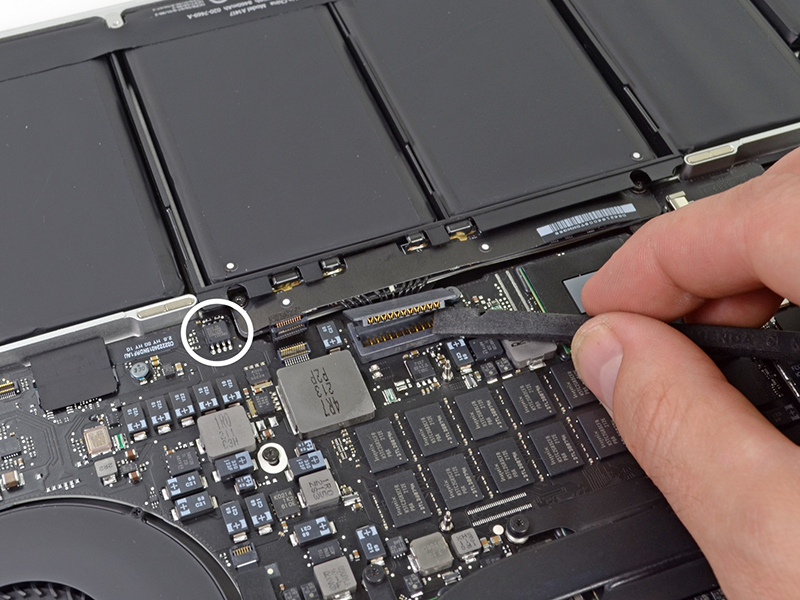

Chip EFI trên MacBook Pro Retina.

Firmware là một phần mềm đặc biệt nằm sâu trong phần cứng hệ thống và là phần mềm khởi chạy đầu tiên khi thiết bị được khởi động. Đối với máy tính của Apple, firmware được gọi là giao diện firmware mở rộng hay EFI. Hầu hết chúng ta tin rằng sản phẩm của Apple đều có tính bảo mật cực cao nhưng các nhà nghiên cứu bảo mật muốn "làm rõ rằng mỗi khi bạn nghe đến khái niệm tấn công firmware EFI thì điều này cũng giống như mọi máy tính PC." Tin tặc chỉ cần vài giây để lây nhiễm từ xa firmware trên máy Mac và những chiếc Mac bị nhiễm Thunderstrike 2 vẫn bị lây nhiễm cho dù người dùng xóa toàn bộ ổ cứng, cài lại hệ điều hành.

Tin tặc có thể chọn một mục tiêu lây nhiễm thông qua email hoặc trang web có chứa mã độc. Malware có thể tự động phát tán từ MacBook sang MacBook mà không cần các thiết bị này được nối mạng. Với Thunderstrike 2, nó được thiết kế để phát tán bằng cách lây nhiễm bộ nhớ ROM trên thiết bị ngoại vi. Nó sẽ tìm kiếm mọi thiết bị ngoại vi có bộ nhớ ROM tùy chọn được kết nối vào máy tính, chẳng hạn như adapter Thunderbolt Ethernet của Apple và lây nhiễm lên firmware của thiết bị. Nếu bạn lấy chiếc adapter này cắm sang một chiếc máy Mac khác, chiếc máy đó sẽ tiếp tục bị lây nhiễm.

Khi một chiếc máy tính được khởi động với thiết bị chứa firmworm Thunderstrike 2, firmware trên máy sẽ nạp bộ nhớ ROM tùy chọn từ thiết bị này, kích hoạt cho firmworm khởi động một quy trình ghi mã độc vào firmware boot flash trên máy tính. Như vậy máy tính đã nhiễm firmworm và nếu như bạn gắn một thiết bị mới (chưa bị lây nhiễm) vào cổng Thunderbolt trên chiếc máy này và thiết bị đó cũng có bộ nhớ ROM riêng thì firmworm Thunderstrike 2 sẽ tự ghi mã độc vào thiết bị đó và tiếp tục sử dụng nó để phát tán.

Ngoài ra, LegbaCore cũng đã đăng tải một video thử biến một chiếc Mac Mini thành cục gạch và phục hồi sau khi gây lỗi firmware. Theo Xeno Kovah, Apple đã không tuân theo các khuyến cáo của Intel về bảo mật firmware. Kết quả là máy tính Mac rất dễ bị vô hiệu hóa, không thể khởi động được nữa dù là boot bằng các thiết bị ngoại vi như DVD hay USB, không thể cài đặt lại hệ điều hành và việc thay ổ cứng cũng không giải quyết được vấn đề. Cách duy nhất để phục hồi từ những hình thức tấn công này là flash lại chip flash SPI bằng một bản firmware sạch. Loại hình tấn công này khác Thunderstrike 2, tức là không cần can thiệp vật lý theo dạng dùng thiết bị ngoại vi lây nhiễm qua cổng Thunderbolt mà trái lại có thể được thực hiện từ xa.

Kovah nói: "Những loại hình tấn công trên rất khó để phát hiện, rất khó để khắc phục và rất khó để bảo vệ hệ thống trước một thứ gì đó chạy bên trong firmware." Việc flash lại chip flash SPI chứa firmware là giải pháp duy nhất để loại bỏ firmworm Thunderstrike 2 lây nhiễm trong firmware.

Theo: Computerworld